在裝備制造行業,科研項目是驅動技術創新、提升核心競爭力的關鍵引擎。這類項目往往具有技術復雜度高、跨部門協作多、資源投入大、周期長且風險多變的特點。傳統的人工或零散的管理方式,已難以滿足對項目進度、成本、質量和資源的精細化管控需求。因此,一套專業、高效的科研項目管理系統軟件,已成為現代化裝備制造企業實現管理升級的必備工具。本文旨在闡述一套面向裝備制造企業的科研項目管理方案及其企業管理軟件的核心開發路徑。

一、 裝備制造科研項目管理核心需求分析

一個成功的項目管理方案必須首先深刻理解行業痛點:

- 多項目并行與資源統籌:企業通常同時開展多個預研、在研和型號項目,需要在有限的人力、設備、資金間實現最優配置。

- 技術狀態與變更控制:設計方案、工藝圖紙、技術參數變更頻繁,需嚴格記錄、評審和追溯,確保技術狀態清晰可控。

- 跨部門協同與知識沉淀:涉及研發、工藝、生產、采購、質量等多個部門,需打破信息孤島,并有效積累項目過程中的技術知識與經驗。

- 全生命周期成本管控:從立項論證到樣機試制,再到批產轉化,需要對預算、實際支出進行動態監控與預警。

- 風險與合規管理:識別技術風險、供應鏈風險,并確保項目流程符合內部質量體系(如GJB9001)及行業法規要求。

二、 一體化科研項目管理系統解決方案

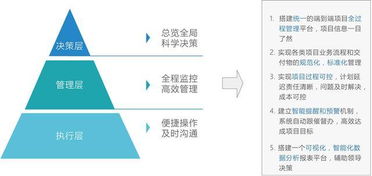

基于上述需求,系統方案應構建一個集成化、數字化的管理平臺,其核心架構包括:

- 項目全生命周期管理模塊:

- 立項與論證:在線進行項目建議、可行性分析、評審與決策。

- 計劃與WBS分解:支持多級工作分解結構(WBS),關聯任務、工期、責任人與交付物。

- 執行與監控:實時跟蹤任務進度,通過甘特圖、燃盡圖等可視化工具呈現;集成問題反饋與處理流程。

- 結項與后評價:規范項目驗收、資料歸檔流程,并進行績效分析與知識。

- 綜合資源管理模塊:

- 集成人力資源庫、設備臺賬,實現項目任務的智能派工與負荷分析。

- 管理物料需求計劃(MRP),與采購、庫存系統聯動,保障科研物資供應。

- 實現項目預算的編制、分解、執行報銷與實時核算,超支自動預警。

- 技術協同與數據管理模塊:

- 與CAD/CAE/PLM(產品生命周期管理)系統集成,管理技術文件和設計BOM。

- 建立規范的工程變更請求(ECR)/工程變更通知(ECN)流程。

- 構建項目知識庫,積累技術報告、故障案例、實驗數據等無形資產。

- 風險與質量管理模塊:

- 建立風險登記冊,定期評估與制定應對策略。

- 集成質量管理流程,如APQP(先期產品質量策劃)節點控制、評審點管理、不合格品處理(NCR)等。

三、 企業管理軟件開發的關鍵路徑

開發此類系統,建議采用“頂層設計、分步實施、持續迭代”的策略:

- 規劃與設計階段:

- 需求深度調研:與各業務部門(研發、生產、財務、質量)深入溝通,梳理端到端流程。

- 方案藍圖制定:明確系統邊界、功能架構、技術路線(如采用微服務架構、云端部署等)及與現有系統(如ERP、OA、PLM)的集成接口方案。

- 原型驗證:制作關鍵流程的可交互原型,與用戶確認,減少后續開發偏差。

- 開發與實施階段:

- 敏捷開發迭代:優先開發核心項目管理(如WBS、進度跟蹤)和資源管理模塊,快速推出最小可行產品(MVP),讓用戶盡早使用并反饋。

- 分步推廣上線:可先在一個典型項目團隊或事業部試點,成熟后再全面推廣,降低變革風險。

- 數據遷移與集成:制定歷史項目數據遷移策略,并同步開發與周邊系統的數據接口。

- 運維與優化階段:

- 全面培訓與支持:針對不同角色(項目經理、成員、領導)提供差異化培訓,建立內部支持體系。

- 持續收集反饋:建立機制,持續收集用戶意見和業務變化,規劃后續迭代功能。

- 績效度量與分析:利用系統數據,分析項目成功率、資源利用率、成本偏差率等關鍵指標,驅動管理持續改進。

四、 預期效益

成功部署并應用該科研項目管理系統后,企業有望實現:

- 管理透明化:項目全景可視,決策有據可依。

- 協同高效化:信息實時共享,減少溝通成本與等待時間。

- 控制精準化:成本與進度偏差得以及時發現和糾正。

- 資產數字化:技術知識與項目經驗得以有效沉淀和復用。

- 能力標準化:將最佳實踐固化為系統流程,提升組織整體項目管理成熟度。

###

對于裝備制造企業而言,投資建設科研項目管理系統,不僅是一項IT工程,更是一場深刻的管理變革。它需要業務部門與IT部門的緊密協作,以業務價值為導向,以軟件為承載,逐步構建起適應復雜科研創新活動的現代化管理體系,從而為企業在激烈的市場競爭中鑄就堅固的創新基石與管理護城河。